WordPress, một trong những nền tảng xây dựng website phổ biến nhất thế giới, lại một lần nữa trở thành mục tiêu của các cuộc tấn công malware tinh vi. Trong khi các nhà nghiên cứu bảo mật đang nỗ lực tìm hiểu cách thức các trang web bị lây nhiễm, điều quan trọng là chủ sở hữu website WordPress cần biết cách kiểm tra và chủ động phòng thủ trước những mối đe dọa tiềm ẩn này.

WP3.XYZ: Nguy Cơ Tiềm Ẩn Cho Website WordPress Của Bạn

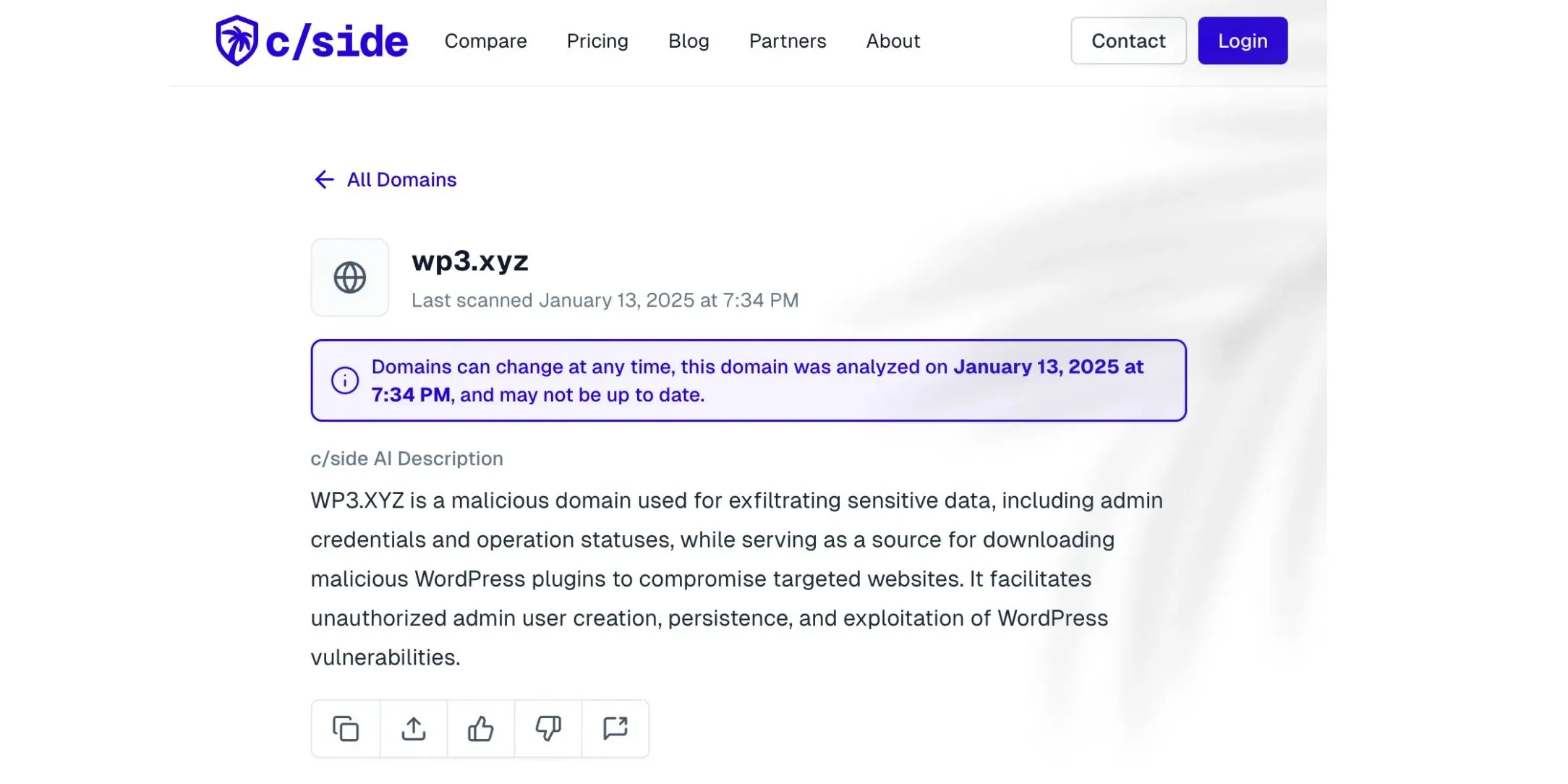

Một nhóm nghiên cứu bảo mật từ c/side, một công ty an ninh mạng uy tín, đã báo cáo rằng có đến 5.000 website WordPress đã bị nhắm mục tiêu trong một chiến dịch malware gần đây. Theo báo cáo chi tiết trên blog của c/side, tên miền độc hại được biết đến với tên WP3.XYZ đang được sử dụng để “thu thập dữ liệu nhạy cảm, bao gồm thông tin đăng nhập quản trị (admin credentials) và trạng thái hoạt động.” Nghiêm trọng hơn, tên miền này còn cho phép kẻ tấn công tạo ra các tài khoản quản trị viên trái phép, từ đó tải xuống các plugin WordPress nguy hiểm lên những trang web dễ bị tổn thương.

Hình ảnh mô tả hoạt động của malware WP3.XYZ đang nhắm mục tiêu vào các website WordPress

Hình ảnh mô tả hoạt động của malware WP3.XYZ đang nhắm mục tiêu vào các website WordPress

May mắn thay, các hoạt động bất thường như sự xuất hiện của tài khoản quản trị viên không được ủy quyền thường để lại dấu vết trong mã nguồn. Điều này giúp bạn có thể rà soát website của mình để phát hiện và loại bỏ chúng, cùng với bất kỳ plugin nào đáng ngờ.

Cách Kiểm Tra Và Tăng Cường Bảo Mật Cho Website WordPress Của Bạn

Nếu bạn đang sở hữu một website WordPress, việc kiểm tra bảo mật định kỳ là vô cùng cần thiết. Bạn có thể sử dụng các công cụ hoặc dịch vụ kiểm tra bảo mật WordPress chuyên dụng để quét tìm lỗ hổng.

Khi phát hiện các lỗ hổng hoặc dấu hiệu đáng ngờ, bạn cần ngay lập tức đăng nhập vào tài khoản WordPress của mình để gỡ bỏ các plugin không sử dụng, các plugin lạ hoặc đáng ngờ, cũng như xóa bỏ mọi tài khoản quản trị viên không được ủy quyền.

Dù website của bạn có bị ảnh hưởng bởi đợt tấn công malware mới nhất này hay không, bạn vẫn nên chủ động thực hiện các biện pháp bảo vệ để giữ an toàn cho website WordPress. Đối với cuộc tấn công cụ thể này, bạn có thể nhanh chóng triển khai một biện pháp bảo vệ bằng cách chặn tên miền sau trong tường lửa hoặc các công cụ bảo mật của mình:

https://wp3[.]xyzNgoài việc chặn các tên miền độc hại như trên, bạn cũng nên thiết lập xác thực đa yếu tố (MFA) cho tài khoản quản trị của mình. Cuối cùng, hãy kiểm tra hoặc bổ sung các tính năng bảo vệ chống lại các cuộc tấn công Cross-Site Request Forgery (CSRF).

Nhóm nghiên cứu tại c/side vẫn đang tiếp tục điều tra nguồn gốc chính xác của các đoạn mã độc hại này, do đó chúng ta chưa biết chính xác lỗ hổng ban đầu nằm ở đâu. Tuy nhiên, các plugin và giao diện website của bên thứ ba không được xây dựng đúng cách thường là nguồn phát tán malware. Vì lý do này, việc kiểm tra kỹ lưỡng nguồn gốc của các plugin và theme, đảm bảo chúng được đánh giá tốt và đáng tin cậy, là một ý tưởng hay.

Trong thời đại số hóa, các hành vi phá hoại trực tuyến như tấn công làm biến dạng website hay tấn công lừa đảo (phishing) là những thực tế đáng buồn. Điều quan trọng là bạn cần duy trì sự cảnh giác liên tục, ngay cả khi bạn có xu hướng để website hoạt động một cách thụ động trong khi tập trung vào các khía cạnh khác của công việc hoặc cuộc sống cá nhân.

Bảo vệ website không chỉ là trách nhiệm mà còn là yếu tố sống còn để duy trì uy tín và hoạt động kinh doanh trực tuyến của bạn. Hãy chia sẻ kinh nghiệm và các biện pháp bảo mật mà bạn đã áp dụng để cùng nhau tạo nên một cộng đồng WordPress an toàn hơn!